近日發布的《2022年工業信息安全態勢報告》以詳實的數據揭示了當前工業領域面臨的信息安全挑戰,其中勒索軟件被明確列為持續性、高風險的網絡安全威脅。這份七頁的報告不僅敲響了警鐘,也為專注于網絡與信息安全軟件開發的專業人士指明了方向。

一、 報告核心洞察:勒索軟件成為工業網絡安全“頭號公敵”

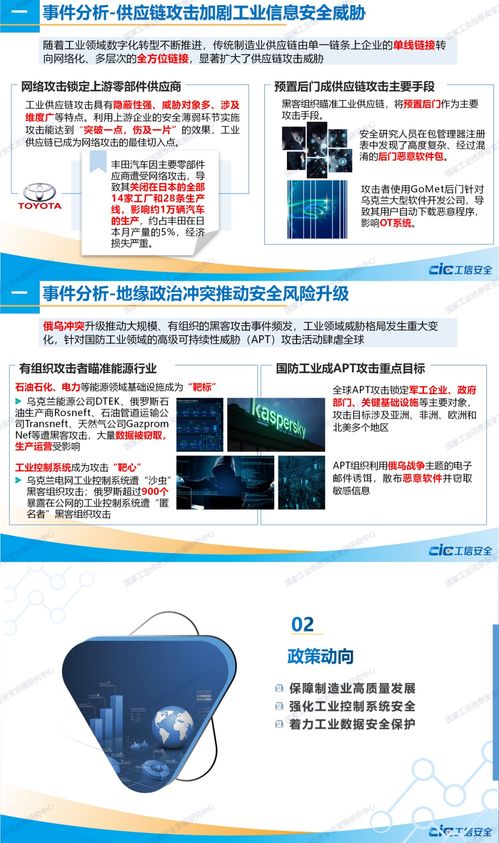

報告數據顯示,針對工業控制系統(ICS)和關鍵基礎設施的勒索軟件攻擊在2022年呈顯著上升趨勢。攻擊者不再僅僅滿足于數據加密勒索,而是轉向更具破壞性的“雙重勒索”甚至“三重勒索”模式,即在加密數據的同時竊取敏感信息,并威脅公開或攻擊供應鏈上下游。工業企業的生產連續性、業務數據乃至社會公共安全都因此面臨嚴峻考驗。攻擊手法日益專業化、針對性更強,暴露了傳統安全防護在應對新型威脅時的滯后與不足。

二、 深層威脅剖析:為何工業領域尤為脆弱?

工業環境因其特殊性,成為勒索軟件的“理想”目標:

- 系統復雜性高:OT(運營技術)與IT(信息技術)網絡加速融合,但安全策略往往未能同步,存在大量脆弱接口。

- 停機成本巨大:生產線停擺帶來的經濟損失遠超贖金本身,迫使部分企業無奈就范,進一步助長了犯罪氣焰。

- 老舊系統普遍:大量工業設備使用未經安全加固的舊版操作系統和協議,漏洞修補困難,防御能力薄弱。

- 安全意識參差:從管理層到車間操作員,全鏈條的安全意識和應急響應能力亟待提升。

三、 軟件開發新機遇:構建面向工業的主動防御體系

面對持續升級的勒索軟件威脅,報告隱含的深層需求正驅動網絡與信息安全軟件開發向更專業、更智能、更貼合工業場景的方向演進:

- 開發重點轉向“深度檢測與響應”:未來的安全軟件需超越傳統的特征碼匹配,深度融合行為分析、異常流量監測和威脅情報,能夠精準識別針對工控協議的惡意活動與橫向移動,實現早期預警。

- 強化“零信任”架構在OT環境的落地實踐:軟件開發需解決工業實時性、可靠性要求與零信任持續驗證之間的矛盾,設計適用于工業微隔離、最小權限訪問控制的輕量級解決方案。

- 專注于“備份與容災恢復”工具的智能化:針對勒索軟件最致命的“加密”環節,開發能夠確保工業數據與系統配置實時、離線、抗篡改備份的專用軟件,并實現快速、精準的恢復演練與一鍵還原能力,是降低業務中斷風險的關鍵。

- 擁抱“安全編排、自動化與響應(SOAR)”:為工業安全運營中心(SOC)開發或集成高度自動化的SOAR平臺,將告警、事件調查、遏制和修復流程標準化、自動化,極大縮短平均響應時間(MTTR)。

- 深化“供應鏈安全”管理工具:開發用于評估和管理工業軟件、硬件組件及開源庫安全風險的工具,實現從研發到部署的全生命周期軟件物料清單(SBOM)管理和漏洞追蹤。

四、 未來展望:軟件賦能,構建韌性安全

《2022年工業信息安全態勢報告》如同一份清晰的技術需求清單。對于網絡安全軟件開發者而言,挑戰即是機遇。未來的競爭將聚焦于對工業業務邏輯的理解深度、對OT/IT融合場景的適配能力以及基于人工智能/機器學習的主動防御效能。只有開發出真正理解工業脈搏、能夠化解勒索軟件等高級威脅的專用安全軟件,才能幫助工業企業筑牢數字時代的“安全底座”,保障國民經濟命脈的穩定運行。安全軟件的開發,正從通用的“防護工具”向工業關鍵基礎設施的“韌性賦能器”深刻轉變。